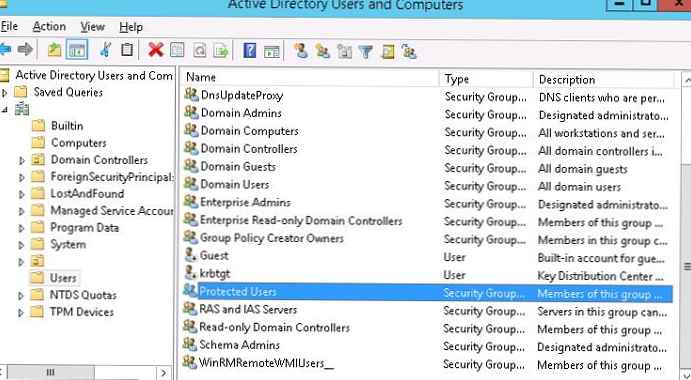

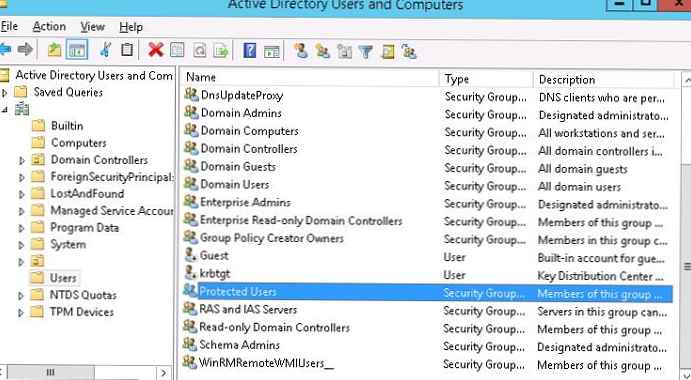

У версії Active Directory, представленої в Windows Server 2012 R2, з метою підвищення рівня захищеності безпеки привілейованих облікових записів з'явилася нова глобальна група безпеки - захищені користувачі (Protected Users). Передбачається, що члени цієї групи отримують додатковий рівень ненастраіваемой захисту проти компрометації облікових даних під час виконання процедури перевірки автентичності.

На членів цієї групи діють наступні обмеження:

- Члени цієї групи можуть аутентифицироваться тільки по протоколу Kerberos. Аутентифицироваться за допомогою NTLM, дайджест-перевірки (Digest Authentication) або CredSSP не вдасться.

- Для користувачів цієї групи в протоколі Kerberos при попередній перевірці автентичності не можуть використовуватися слабкі алгоритми шифрування, такі як DES або RC4 (потрібна підтримка як мінімум AES) .

- Ці облікові записи не можуть бути делеговані через обмежену або необмежену делегацію Kerberos

- Довгострокові ключі Kerberos не зберігаються в пам'яті, а це значить, що при закінченні TGT (за замовчуванням 4 години) користувач повинен повторно аутентифицироваться.

- Для користувачів цієї групи не зберігаються дані для кешованого входу в домен. Тобто при недоступності контролерів домену, ці користувачі не зможуть аутентифицироваться на своїх машинах через cached credential.

Група Protected Users доступна тільки при функціональному рівні домену Windows Server 2012 R2 (і вище). Група з'явиться в консолі AD тільки після підвищення рівня домену та закінчення реплікації даних між контроллерами домену. Обмеження Protected Users працюють на Windows Server 2012 R2 і Windows 8.1 (інформація про інші ОС нижче)

За замовчуванням група Protected Users group порожня і Microsoft рекомендує додати в неї облікові записи критичних користувачів (адміністраторів домену, серверів тощо).

Порада. Функціонал захищеної групи користувачів вимагає ретельного тестування перед впровадженням у продуктивній середовищі. Не варто відразу включати в цю групу обліковий запис єдиного адміністратора домену 🙂 .

Для прикладу додамо в цю групу вчений запис адміністратора домену та спробуємо отримати доступ до контролера домену по ip адресою (в цьому випадку для аутентифікації буде примусово використовуватися протокол NTLM замість Kerberos). Такий доступ буде заборонений.

На контролері домену в розділі журналів Aplication and Services Logs -> Microsoft -> Windows -> Authentication має бути присутня запис:

Event Id: 100, Source: NTLM

NTLM authentication failed because the account was a member of the Protected User group.

За допомогою Kerberos на цьому ж ресурсі аутентифицироваться вийде, тобто NTLM для членів групи Protected Users заборонений.

Те ж саме відбудеться при спробі підключитися за допомогою цієї ж облікового запису до контролера домену по ip адресою з клієнта Windows 8.1.

Для підтримки технології захищеної групи користувачів в Windows 7, Windows 8, Windows Server 2008R2, and Windows Server 2012 необхідно встановити оновлення KB2871997. На інших ОС дана захист застосовуватися не буде.

Примітка. Службові облікові записи і у / з комп'ютерів не слід включати в групу Protected Users. Дана група не надає локального захисту, тому що пароль облікового запису завжди доступний на вузлі.